IT Security Newsletter: Automatisierung, Spear-Phishing, IT Security made in EU

Aktuelle Berichte, Kommentare und Daten aus der IT-Security

In dieser Ausgabe lesen Sie

Drei Fragen an Corey Nachreiner, CTO bei WatchGuard

Infografik: Business Email Compromise

Das besondere Zitat: Künstliche Intelligenz

Was sonst noch wichtig ist: UTM-Appliances, IT Security made in EU

Ein ganz anderes Thema: Ein ausführlicher Blick auf Substack

Drei Fragen an Corey Nachreiner, Chief Technology Officer bei WatchGuard

Corey Nachreiner ist Chief Technology Officer (CTO) beim amerikanischen Firewall-Spezialisten WatchGuard. Das Unternehmen stellt Security-Appliances für große und kleine Kunden her. So hat WatchGuard etwa im Sommer dieses Jahres drei neue Tabletop-Appliances für KMUs auf den Markt gebracht. Ebenfalls Mitte 2020 schluckten die Amerikaner den spanischen Antiviren-Hersteller Panda Security. Vor kurzem hat der Anbieter nun seine IT-Security-Prognosen für das kommende Jahr veröffentlicht. Ich habe das zum Anlass genommen, mit Corey Nachreiner über das Thema Automatisierung in der IT-Security zu sprechen und die Frage zu vertiefen, wem die Technik denn nun mehr nutzt, den Unternehmen oder den Cyber-Kriminellen?

Corey, wer wird Ihrer Ansicht nach mehr von der zunehmenden Automatisierung profitieren? Unternehmen, die sich vor Cyber-Angreifern schützen wollen oder ihre Gegenspieler, die mit der Automatisierung eine „Welle an Spear-Phishing auslösen“ können, wie Sie prognostizieren?

Wie bei jeder Technologie lassen sich die Möglichkeiten der Automatisierung in unterschiedlicher Richtung ausspielen. Ich glaube allerdings, dass diese im IT-Security-Umfeld mehr Gutes als Schlechtes bewirken wird. Wir sprechen von einem Werkzeug, das unser Leben durch die Mechanisierung allgemeiner Aufgaben erleichtert. Davon kann ein Krimineller genauso profitieren wie ein „normaler Mensch“.

So stellt Spear-Phishing im Hinblick auf Wirksamkeit und Ergebnis beispielsweise eine effektive Technik dar – der Prozess dahinter erfordert jedoch hohen manuellen Aufwand. Wenn ein Angreifer dies automatisieren kann, ohne dabei die „persönliche“ Note gegenüber dem Opfer zu verlieren, hat dies entscheidenden Einfluss auf die Menge und den Erfolg entsprechender Phishing-Mails. Das Gute daran: Wenn sich die Erstellung von etwas „automatisieren“ lässt, dann gilt dies auch für die Erkennung solcher Prozesse. Ich gehe davon aus, dass die zunehmend automatisiert generierten E-Mails durch Sicherheitslösungen, die ebenfalls auf Automatisierung basieren, leichter erkannt werden können.

Maschinelles Lernen wird meist eingesetzt, um bestimmte Dinge zu „automatisieren“. Durch sogenanntes „Adversarial Machine Learning“ kann der Spieß aber auch umgedreht werden. Auf diese Weise ist es beispielsweise möglich herauszufinden, wie das erste System seine Automatisierung vornimmt.

Die Zukunft der Cyber-Sicherheit könnte darin bestehen, dass KI- oder ML-Algorithmen sich gegenseitig bekämpfen.

Kurz gesagt: Automatisierung bietet sowohl Angreifern als auch der Verteidigung Mehrwert. Ich vermute aber, wir werden sie eher in der Verteidigung sehen. Aber letztendlich wird derjenige die Nase vorn haben, der die meiste Zeit in die Entwicklung besserer Automatisierungstechnologien investiert. Übrigens ist die Frage, wer bei der Automatisierung gewinnt, nicht neu. Auf der Sicherheitskonferenz DEF CON im Jahr 2016 veranstaltete die DARPA die Cyber Grand Challenge, bei der einzelne Teams unter Zuhilfenahme von KI sowohl für Angriff als auch Verteidigung gegeneinander antreten mussten. Die Zukunft der Cyber-Sicherheit könnte also darin bestehen, dass KI- oder ML-Algorithmen sich gegenseitig bekämpfen.

Warum ausgerechnet Spear Phishing? Welche besondere Bedrohung geht von diesem Angriffsvektor aus?

Spear-Phishing bietet aus der Sicht von Cyber-Kriminellen eine perfekte Spielfläche für die Automatisierung. Zum einen gehört Spear-Phishing zu den erfolgreichsten Angriffsarten. 65 Prozent aller Angriffe lassen sich darauf zurückführen, viele davon sind von Erfolg gekrönt. Im Gegensatz zum allgemeinen Phishing, das sich durch die ungezielte Verbreitung von wenig spezifischem, bösartigen Spam auszeichnet, sind Spear-Phishing-Angriffe persönlich zugeschnitten und dadurch umso wirksamer. Es ist meist nicht nur der Name des potenziellen Opfers bekannt, sondern auch, wo dieses arbeitet. E-Mails können an der jeweiligen Position im Unternehmen ausgerichtet sein, mit Bezug zu direkten Kollegen. All diese spezifischen Details erschweren die Unterscheidung zwischen Spear-Phishing und legitimen E-Mails.

Spear-Phishing bietet aus der Sicht von Cyber-Kriminellen eine perfekte Spielfläche für die Automatisierung.

Dieser Grad der Anpassung erfordert jedoch viel händische Arbeit auf Seiten der Kriminellen. Um zielgerichtete E-Mails zu erstellen, müssen die Informationen aus Online-Quellen recherchiert werden. Obwohl Spear-Phishing heutzutage zu den gefährlichsten und häufigsten Angriffsmethoden zählt, bestand ein rettender Umstand stets darin, dass dem Umfang und dem Ausmaß von Spear-Phishing aufgrund der manuellen Vorbereitung Grenzen gesetzt waren. Diese könnten sich jetzt allerdings auflösen. So lassen sich bereits einfache Automatisierung-Tools und Skripte nutzen, um soziale Medien und alle Websites, mit denen eine bestimmte E-Mail-Adresse und der Name verknüpft sind, „abzugrasen“. So kommt man an weitere Informationen. Es gibt bereits heute Phishing-Kits, die bei der Erstellung von E-Mail-Vorlagen und dem Versand von (Massen-)Mails helfen. Wenn diese jetzt in Kombination mit den Möglichkeiten der Automatisierung zum Zuge kommen und E-Mails zunehmend ohne weiteres Zutun mit persönlichen Details gefüttert werden können, erhöht sich die Chance, dass immer mehr Opfer darauf hereinfallen.

Die gute Nachricht ist, dass die Spear-Phishing-Angriffe, hinter denen wir Automatisierung vermuten, qualitativ immer noch schlechter daherkommen als die besten Beispiele für manuelles Spear-Phishing. Sie enthalten in der Tat eine Form von Personalisierung, durch die sie in die Kategorie „Spear-Phish“ fallen, aber dank des geringen Reifegrads der Automatisierung gibt es immer noch Hinweise darauf, dass die entsprechenden E-Mails maschinell generiert wurden.

Im Zuge der Weiterentwicklung der Automatisierungstechniken auf Seiten der Angreifer wird es jedoch künftig immer schwieriger werden, automatisierte Spear-Phish-Mails von normalen zu unterscheiden. Zudem wird es in Summe viel mehr davon geben. Da Spear-Phishing häufig die Ausgangsbasis für Sicherheitsvorfälle ist, könnte dies also auch insgesamt eine Zunahme erfolgreicher Übergriffe auf Unternehmen bewirken.

Welche Rolle spielt die weltweite COVID-19-Pandemie, wie wird sie von Cyber-Kriminellen für ihre Zwecke missbraucht?

COVID-19 wirkt sich in dreierlei Hinsicht auf die Bedrohungslandschaft aus:

Direkt deutlich wird die Rolle der Pandemie im Zuge der Themenwahl bei Phishing-Angriffen. COVID-19 liefert Angreifern einen perfekten Köder, was nicht überrascht. Schon immer wurden größere gesellschaftliche Ereignisse oder Krisen für kriminelle Zwecke instrumentalisiert. Beim Phishing – oder Social Engineering im Allgemeinen – geht es ja darum, einen Weg zu finden, andere zu Handlungen zu bewegen, die der Intention des Angreifers entsprechen. Wenn diese wissen, dass die Welt an irgendeinem Thema extrem interessiert ist, wird es leicht, Menschen damit zu locken. Phisher haben das Thema COVID auf zahlreiche Arten gespielt. So waren beispielsweise Phishing-Mails im Umlauf, in denen sich der Absender als Vertreter der Weltgesundheitsorganisation WHO ausgab und behauptete, wichtige Gesundheitsinformationen mitteilen zu wollen. Es gab sogar welche mit angeblichen Informationen zu staatlichen Finanzhilfen und Unterstützungsprogrammen im Zuge von COVID-19.

Der zweite, eher indirekte Effekt hat damit zu tun, dass die Gesellschaft ganz generell in einen Angstzustand versetzt wird. Social Engineering zielt darauf ab, Opfer so zu emotionalisieren, dass diese jede Logik vergessen und etwas tun, was sie normalerweise nicht tun würden. Die zugrundeliegende Emotion kann Freude, Aufregung oder einfach nur Angst sein. Ist ein Opfer entsprechend aufgewühlt, wird es leichter, die Falle zum Zuschnappen zu bringen. COVID-19 hat einen Großteil der Gesellschaft ganz von allein in einen ständigen Zustand der Unsicherheit versetzt. Eine Situation wie die aktuelle ist komplett neu für unsere Gesellschaft, so dass viele Menschen natürlich besorgt darüber sind, was vor sich geht. Vor dem Hintergrund des Social Engineerings ist dies ein gefundenes Fressen. Normalerweise müssen entsprechende E-Mails absolut überzeugend sein, damit sie Wirkung entfalten können. Da viele Menschen jetzt jedoch bereits in Sorge sind, liegt die Messlatte zur weiteren Emotionalisierung viel niedriger.

COVID-19 hat nicht zuletzt beeinflusst, wo und wie Cyber-Kriminelle ihre Opfer ins Visier nehmen. Der Weg in eine Firma führte früher in der Regel über klassische Unternehmensstrukturen. Durch die Pandemie wurden jedoch Homeoffice-Szenarien zur neuen Realität. Mitarbeiter, die von Zuhause aus agieren, rücken somit an die vorderste Front. Die dortigen Endgeräte und Netzwerkstrukturen sind in der Regel aber weitaus weniger gut gesichert als das eigentliche Unternehmensnetzwerk. Das machen sich Cyber-Kriminelle natürlich zunutze. Daher sollten Unternehmen hinsichtlich der Absicherung von Endgeräten und Mitarbeitern im Homeoffice gezielt nachrüsten.

Infografik: Business Email Compromise

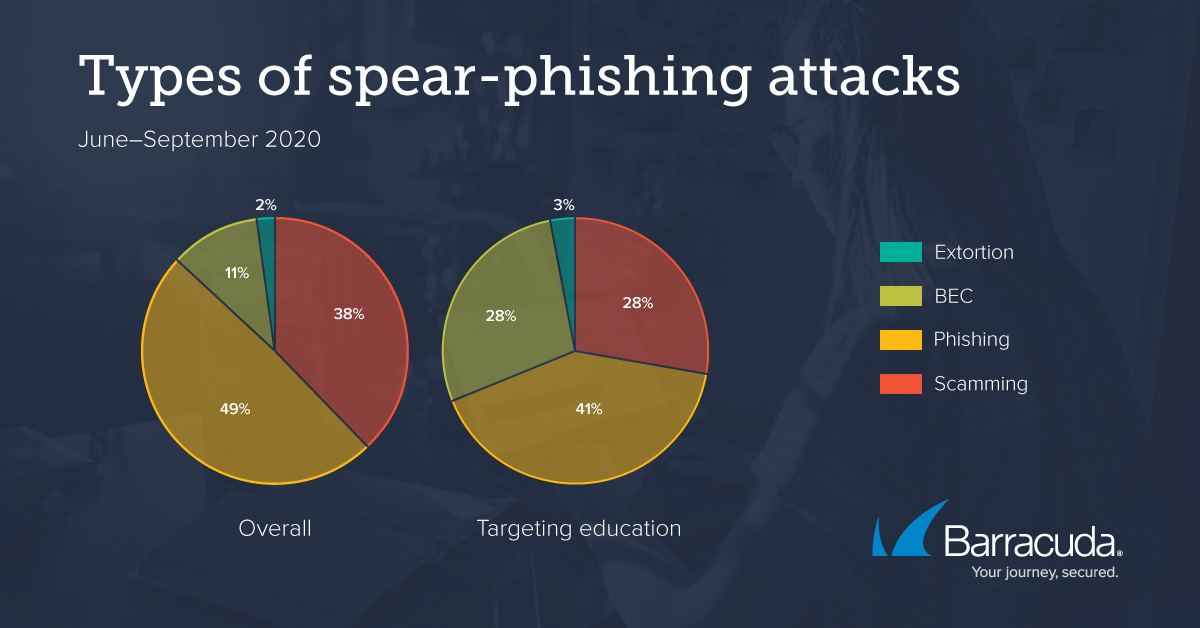

Bleiben wir beim Thema Spear-Phishing. Schulen, Hochschulen und Universitäten sind laut einer Untersuchung von Barracuda besonders häufig das Opfer von BEC-Angriffen (Business Email Compromise). Dabei verwenden die Angreifer verschiedene Social-Engineering-Tricks, um ihre Opfer hereinzulegen. Eine frühe BEC-Form waren die berühmt-berüchtigten Spam-Mails aus Nigeria (*), die dem Empfänger eine größere Zahlung ankündigten, wenn nur vorher eine vergleichsweise geringe Gebühr bezahlt werden würde.

Heute geben sich die Betrüger gerne selbst etwa als hochrangiger Manager in einem Unternehmen aus und versuchen beispielsweise, die Finanzabteilung anzuweisen, eine (gefälschte) Rechnung zu begleichen. Wie Barracuda nun herausgefunden hat, sind Bildungseinrichtungen besonders häufig von dieser Art von Angriffen betroffen. Während im Durchschnitt nur 11 Prozent der Spear-Phishing-Attacken auf diesen Bereich entfallen, sind es im Bildungsbereich rund 28 Prozent.

Auch wenn das Thema aufgrund der Nigeria-Correction belächelt wird, sollte es nicht unterschätzt werden. Laut dem „2019 Internet Crime Report“ (PDF) des FBI betrug der durch BEC ausgelöste Schaden im vergangenen Jahr rund 1,7 Milliarden US-Dollar.

(*) Ein aktuelles Beispiel für „Nigeria-Spam“ kam gerade erst gestern herein, diesmal sogar in deutscher Sprache:

Wir möchten Sie darüber informieren, dass ein Betrag von 2.000.000,00 Euro von Steven Lenka Thomson, der den Euro Millions Jackpot, eine Lotterie in Höhe von £ 105.100.701,90 Euro Millions, gewonnen hat, für Sie und Ihre Familie gespendet und geschenkt wurde. Dieser Betrag ist für Sie bestimmt und deine Familie. Diese Spende soll dazu beitragen, die weltweite Pandemie des Corona-Virus COVID-19 zu bekämpfen und den Armen von der Straße zu helfen. Außerdem soll sie zur Armutsbekämpfung, zu öffentlichen Spenden, zu Wohltätigkeitszwecken, zu Waisenhäusern, zu weniger Privilegierten und zu armen Menschen in Ihrer Gemeinde beitragen Bitte kontaktieren Sie sie, um das Geld per E-Mail zu erhalten: ssteve…@hotmail.com

Was schließen wir aus solchen Mails? Entweder rücken immer neue Kleinkriminelle nach, die keine eigene Kreativität aufbringen oder diese mittlerweile sehr antiquiert wirkende Methode funktioniert nur deswegen immer noch, weil jeweils einer von x Empfängern darauf dann doch noch hereinfällt.

Das besondere Zitat: Künstliche Intelligenz

„Mit KI-Techniken können Sie buchstäblich in jeder einzelnen Minute so viel Arbeit leisten wie in jahrelanger manueller Arbeit.“

Raef Meeuwisse, Certified Information Systems Auditor, Certified Information Security Manager und Autor mehrerer Bücher über Cyber-Security

Was sonst noch wichtig ist

Avast warnt vor UTM-Appliances. Der tschechische Antivirenanbieter hat sechs Gründe zusammengetragen, die belegen sollen, warum klassische UTM-Appliances seiner Meinung nach nicht mehr ausreichen, um kleine und mittelständische Unternehmen vor allen Gefahren zu schützen. Zu den Kritikpunkten gehört unter anderem, dass sie Geräte der Mitarbeiter außerhalb des Perimeters nicht schützen können, dass aus Performance-Gründen meist die SSL/TLS-Inspektion abgeschaltet ist und dass sie zu selten aktualisiert würden. Außerdem warnt Avast vor „versteckten Zusatzkosten“. Stattdessen empfiehlt das Unternehmen eine Sicherheitslösung aus der Cloud, für die Avast das Kürzel SDSec prägt:

„Mit einem SDSec erhalten KMU eine Cloud-basierte Lösung aus einer Hand, die immer auf dem neuesten Patch-Stand ist und Sicherheit auf dem Niveau von Großunternehmen bietet – entweder im Eigenbetrieb oder als Managed Service.“

Thorsten Urbanski hat beim Teletrust-Verband die Leitung der Initiative „IT Security made in EU“ übernommen. Das gleichnamige Siegel soll Unternehmen und Privatanwendern signalisieren, „dass sie auf die Leistungsfähigkeit und Zuverlässigkeit der gekennzeichneten Technologien und Lösungen ebenso vertrauen können wie auf deren bedingungslose Gesetzeskonformität“. Urbanski ist seit 2017 DACH-Pressechef beim Security-Anbieter Eset.

Ein ganz anderes Thema: Ein Blick auf Substack

Dieser Newsletter wird mit Hilfe von Substack versendet, einer Plattform, die hierzulande noch kaum bekannt ist, aber das Potential hat, den Journalismus vielleicht nicht unbedingt zu revolutionieren, aber doch zumindest bestehende Strukturen umzukrempeln. Freie Autoren haben Dank Substack die Möglichkeit, unabhängig und nicht nur in einem Blog zu publizieren und dabei komplett die Kontrolle über ihre Inhalte zu behalten. Die Columbia Journalism Review geht in einem ausführlichen Artikel auf die Geschichte und das Potential von Substack ein. Ein Zitat daraus:

Peck quickly recognized the possibilities of Substack: a wandering journalist, disenchanted by an industry that was never all that equitable to begin with and is now in financial free fall, could, perhaps, claim control of her work.