IT Security Newsletter: Multi-Cloud, Phisher am Black Friday, Fritzboxen sowie LOLbins

Aktuelle Berichte, Kommentare und Daten aus der IT-Security

In dieser Ausgabe lesen Sie

Die Multi-Cloud verstärkt die Bedrohung durch Ransomware-Attacken

Infografik: Phishing am Black Friday

Das besondere Zitat: Kriminelle KI-Nutzer

Weitere sicherheitsrelevante Themen: Zoom, Webex, Microsoft 365

Begriffserläuterung: LOLbins

Sicherheits-Tipp: Priorisieren mit Fritzboxen

Ein ganz anderes Thema: Balkan-Gossip

Wie Multi-Cloud-Umgebungen die Bedrohung durch Ransomware-Attacken verstärken

Die Cloud-Nutzung steigt auch in Deutschland rapide an. Dabei setzen die meisten Firmen nicht mehr nur einen einzigen Cloud-Dienst ein, sondern ein Sammelsurium aus verschiedenen Angeboten und Services. Im Schnitt sollen es laut der von Wakefield im Auftrag von Veritas erstellten Studie „The 2020 Ransomware Resiliency Report“ schon zwölf Cloud-Anbieter sein, die ein Unternehmen einbindet. Dadurch entstehen jedoch immer komplexere Systeme, die nur unter erschwerten Bedingungen zu sichern sind. So gaben 64 Prozent der von Wakefield befragten IT-Manager an, dass ihre Unternehmenssicherheit mit der Komplexität der IT nicht mehr Schritt halten könne.

Aber es kommt noch ein weiteres Problem hinzu: Je mehr Cloud-Lösungen ein Unternehmen einsetzt, desto schwieriger ist auch die Wiederherstellung der Daten nach einer erfolgreichen Ransomware-Attacke. Laut einer ebenfalls vor kurzem veröffentlichten Studie von CrowdStrike waren alleine in Deutschland knapp 60 Prozent der Unternehmen bereits Opfer von mindestens einer Ransomware-Attacke in den vergangenen zwölf Monaten (siehe IT Security Newsletter vom 19.11.2020).

Nun rückt mit der im Auftrag von Veritas durchgeführten Untersuchung das Thema Multi-Cloud in den Vordergrund. Dabei kam ein interessanter Zusammenhang ans Licht. Rund 60 Prozent der Firmen, die mehr als 20 Cloud-Anbieter beauftragt haben, seien bereit, die gesamte Lösegeldforderung nach einer Ransomware-Attacke zu bezahlen. Bei Unternehmen, die nur fünf oder weniger Cloud-Dienste nutzen, liege die Bereitschaft zum Zahlen dagegen bei nur zehn Prozent. Außerdem investierten diese Opfer nur einen Teil der geforderten Summen und nicht den gesamten Betrag in die Wiederherstellung ihrer Daten.

Wachsende Komplexität als Hindernis

Das Problem liegt laut Veritas unter anderem in der höheren Komplexität von Multi-Cloud-Umgebungen. Diese erschwere es den Unternehmen, ihre Daten nach einem erpresserischen Angriff selbst wiederherzustellen. Die Zahlungsbereitschaft hänge daher auch mit der Komplexität der Cloud-Infrastruktur zusammen. Jene Unternehmen, die am Ende ein Lösegeld zahlten, nutzten im Schnitt 14 verschiedene Cloud-Dienste.

Die zunehmende Komplexität durch Multi-Cloud-Umgebungen hat noch weitere negative Auswirkungen. Nur 18 Prozent der Unternehmen mit mehr als 20 Cloud-Diensten waren nach einer Ransomware-Attacke bereits innerhalb von 24 Stunden wieder einsatzbereit. Bei Firmen, die mit weniger als fünf Cloud-Providern auskommen, hatten sich dagegen 43 Prozent innerhalb eines Tages wieder weitgehend erholt. Ähnlich schlecht sieht es bei Betrieben aus, die länger als 24 Stunden brauchten: 39 Prozent der Firmen mit mehr als 20 Cloud-Diensten benötigten dafür fünf bis zehn Tage. Bei Unternehmen mit weniger als fünf lag der Anteil bei nur 16 Prozent. Die Komplexität wirkt sich also auch negativ auf die Wiederherstellung nach einer erfolgreichen Cyber-Attacken aus.

Drei von vier Dateien sind unwiederbringlich verloren

Betrachten wir den Anteil der wiederhergestellten Daten, dann sieht es ebenfalls nicht gut für die Multi-Cloud aus. Allerdings ist hier die Diskrepanz nicht ganz so dramatisch. 44 Prozent der Firmen mit weniger als fünf Cloud-Diensten konnten immerhin 90 Prozent ihrer Daten retten. Bei Unternehmen mit mehr als 20 Cloud-Diensten lag der Anteil bei 40 Prozent. In Deutschland beträgt der durchschnittliche Anteil der wiederhergestellten Daten übrigens 77 Prozent. Das bedeutet aber auch, dass im Schnitt eine von vier durch Ransomware verschlüsselte Dateien unwiederbringlich verloren ist.

Auch Gartner hat sich mit der zunehmenden Komplexität in der Cloud bereits beschäftigt. So hat die Marktforschungsgesellschaft bereits vor zwei Jahren den Nutzen von CASB, CSPM und CWPP untersucht, um damit öffentliche Cloud-Dienste besser zu schützen.

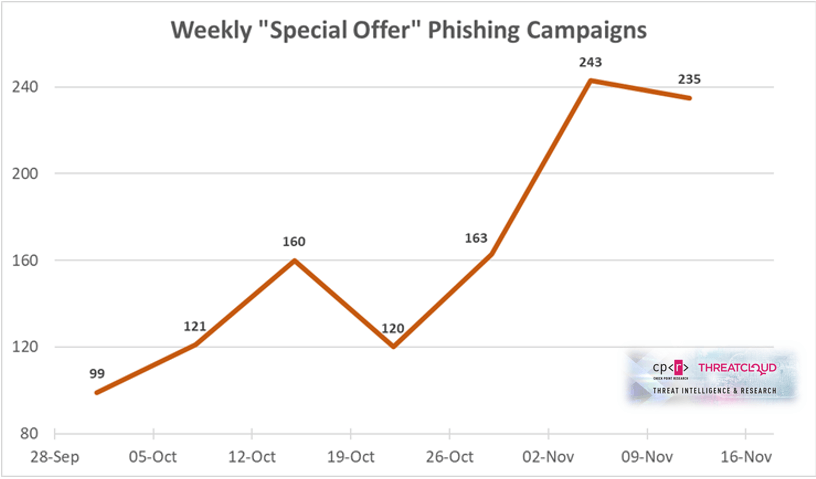

Infografik: Phishing am Black Friday

Offiziell findet der Black Friday erst am Freitag in dieser Woche statt. Da aber viele Online-Händler bereits seit Tagen mit Sonderangeboten locken, sind auch die Spammer aktiver als sonst. Bereits in der ersten Novemberhälfte registrierte der Sicherheitsanbieter Checkpoint einen Anstieg um 80 Prozent bei Phishing-Kampagnen, die auf Schlagwörter wie „Special“, „Sale“ oder „Offer“ setzen.

Das besondere Zitat: Kriminelle KI-Nutzer

„Cyber-Kriminelle gehören schon immer zu den ersten Nutzern der neuesten Technologien – das ist auch bei KI so.“

Martin Rösler, Leiter des Forward-Looking Threat Research Teams bei Trend Micro

Weitere sicherheitsrelevante Themen

Zoom hat dafür gesorgt, dass die Sicherheit von Videokonferenzen gerade wieder stärker in Frage gestellt wird. Diesmal rückt aber Cisco Webex in den Fokus. In dem Dienst, der vor allem in Unternehmen häufig genutzt wird, wurden mehrere Sicherheitslücken gefunden, über die sich unerwünschte Teilnehmer heimlich in fremde Videokonferenzen einschleichen können, ohne dort in der Teilnehmerliste aufzutauchen. Die Methode wird auch „Ghosting“ genannt. Die Lücken wurden von IBM-Mitarbeitern entdeckt, die darüber ausführlich in einem Blog-Post berichten. Cisco hat sie nach eigenen Angaben mittlerweile geschlossen.

Um gleich beim Thema zu bleiben: Diesmal geht es um Microsoft Teams. McAfee hat ein Whitepaper veröffentlicht, in dem die zehn häufigsten Sicherheitsbedrohungen für die Videokonferenzlösung aus Redmond beschrieben werden. Es kann nach der üblichen Registrierung kostenlos bei McAfee heruntergeladen werden. In dem Dokument geht es um Gefahren durch Gastbenutzer, Zugriffe über nicht verwaltete Geräte, wie sich eine Weitergabe vertraulicher Informationen verhindern lässt, Malware-Uploads sowie Gründe für Datenverluste. Für Teams-Nutzer ist es also durchaus lesenswert.

Microsoft 365 hat eine Reihe neuer Funktionen erhalten, mit denen sich die Arbeitsgewohnheiten von Mitarbeitern überwachen lassen, schreibt die c’t in ihrer aktuellen Ausgabe (Heft 25/2020). Ein Teil der erfassten Daten ist sehr technisch, wenn es etwa darum geht, um wie viel langsamer ein Mitarbeiter-PC von einer konventionellen Festplatte statt von einer SSD bootet. Es werden aber noch zahlreiche darüber hinausgehende Informationen erfasst, ohne dass die betroffenen Mitarbeiter benachrichtigt werden müssen. Ob das Ganze in Deutschland überhaupt legal ist, darf aber durchaus bezweifelt werden.

Begriffserläuterung: LOLbins

Das Sicherheitsunternehmen Cybereason war so freundlich, uns auf „LOLbins“ aufmerksam zu machen. LOLbins ist die Abkürzung für „Living Off the Land Binaries“. Damit sind Cyber-Attacken gemeint, die auf einem IT-System bereits vorhandene Dateien und Anwendungen für ihre Zwecke missbrauchen. Das hat für den Angreifer den großen Vorteil, dass diese Tools in der Regel nicht vom Betriebssystem oder dem installierten Virenscanner als gefährlich eingestuft werden. Er bleibt also länger unter dem Radar.

„Tödlich bei eingeschränkter Sicht”

Laut Cybereason kann „diese Art von Angriffen für Organisationen mit eingeschränkter Sicht auf ihre Umgebung tödlich sein“. Die Experten erläutern diese Aussage am Beispiel des Trojaners Astaroth. Er wird seit etwa 2018 über Phishing-Mails verbreitet. Die Nachrichten enthalten Attachments, die aus einer vermeintlich harmlosen LNK-Datei bestehen. Wenn der Empfänger den Fehler macht, diese Datei zu öffnen, wird heimlich ein Fenster der Eingabeaufforderung geöffnet, in dem über das legitime Admin-Tool WMIC (Windows Management Instrumentation Console) ein Skript ausgeführt wird.

Dieses Skript sammelt dann Daten über die attackierte Maschine und speichert sie als Textdokument. Außerdem lädt es zwölf Dateien aus dem Internet herunter, die unter anderem als vermeintlich harmlose Bilder getarnt werden. Sie enthalten die einzelnen Module des Astaroth-Trojaners. Eine Besonderheit dieser Methode ist, dass die Angreifer auch auf die Antiviren-Software von Avast zugreifen, sofern sie auf dem betroffenen System vorhanden ist, um weitere Aktionen auszuführen. Im Verlauf des Angriffs exfiltrieren sie dann die gesammelten Daten. Cybereason hat bereits im vergangenen Jahr eine sehr ausführliche Analyse über Astaroth veröffentlicht. Auch die Malware Chaes soll auf LOLbins setzen, schreiben die Experten in einem weiteren Beitrag.

Sicherheits-Tipp: Priorisieren mit Fritzboxen

Arbeiten Sie auch im Home Office und es steht eine wichtige Videokonferenz an, aber der Rest der Familie surft, streamt und downloadet mal wieder, so dass die Internetleitung bereits komplett ausgelastet ist? Dieses Problem haben Homeworker immer wieder, die auf private Verbindungen zurückgreifen müssen, um von Zuhause aus ihre beruflichen Tätigkeiten zu erledigen. Nachdem AVM das Thema jahrelang mehr oder weniger ignoriert hat, arbeitet das Unternehmen nun endlich an einer Lösung. Corona „sei Dank“.

Neue Laborversion für die Fritzbox 7590

Die von AVM hergestellten Fritzboxen zählen vor allem hierzulande zu den beliebtesten Routern, um kleinere Netze mit dem Internet zu verbinden. Bislang fehlten den Geräten jedoch nennenswerte Funktionen für QoS (Quality of Service) beziehungsweise die Priorisierung von Endgeräten. Mehr als recht allgemeine Regeln wie etwa die Priorisierung des Hauptnetzes gegenüber einem Gastnetz ließen sich in der Verwaltungsoberfläche nicht festlegen. Damit ist es bald vorbei. AVM hat sich die Nöte der Homeworker zu Herzen genommen und jetzt eine neue Priorisierungsfunktion vorgestellt. Sie steht allerdings bislang nur für das Topmodell 7590 und auch dafür nur als Laborversion zur Verfügung. AVM:

„Das priorisierte Gerät wird bei der Internetnutzung bevorzugt behandelt, falls die Verbindung voll ausgelastet ist. Das ist beispielsweise bei wichtigen Videokonferenzen nützlich.“

Diese Laborversionen sind allerdings nichts anderes als Betaversionen. Nicht jeder will eine solche Beta auf einem so wichtigen Gerät wie dem Internet-Router installieren. Leider hat AVM noch keinen Termin genannt, an dem die Funktion in die stabilen Releases integriert wird. Außerdem ist noch nicht bekannt, ob und wann auch die anderen Fritzbox-Modelle davon profitieren werden.

Ein ganz anderes Thema: Balkan-Gossip

Diesmal geht es wirklich um ein völlig anderes Thema: Um die Sprachen, die auf dem Balkan gesprochen werden. Wo liegen die Unterschiede und welche Sprache ist nun mit welcher verwandt oder gar mehr oder weniger identisch? Atlas Obscura erklärt, was es mit dem Serbo-Kroatischen auf sich hat, wer die Sprache noch so nennt und warum manche Einwohner Ex-Jugoslawiens in Umfragen lieber „Eskimo“ als ihre Sprache angeben.

The language situation in the Balkans is so unusual that there is no consensus, either among native speakers or linguistic researchers, about what to even call the … thing people speak in Serbia, Croatia, Bosnia and Herzegovina, and Montenegro.

Wenn Sie Interessantes in diesem Newsletter gefunden haben, informieren Sie doch zum Beispiel Ihre Kollegen.

Aufmacherbild: Pixabay von Pexels